Metodología para la implantación de sistemas de vigilancia tecnológica y documental: El caso del proyecto INREDIS*

Methodology to implement technology and documentary Watch systems: the case of project INREDIS

Belén Fernández Fuentes ** , Sara Pérez Álvarez *** y Félix del Valle Gastaminza **

** Universidad Complutense de Madrid, Departamento de Biblioteconomía y Documentación, Santísima Trinidad 37, C.P.: 28040, Madrid España. Teléfono: +34–913 942 216 E–mail: bfernandpdi.ucm.es, fvalle@ccinf.ucm.es

*** Technosite, Madrid, España. E–mail: sperez@technosite.es

]]>Artículo recibido: 18 de mayo de 2009.

Artículo aceptado: 12 de noviembre de 2009.

RESUMEN

El trabajo presenta la metodología empleada en el proceso de vigilancia tecnológica y documental que se está llevando a cabo en el seno del proyecto INREDIS. Se argumenta que la vigilancia tecnológica es una tarea cada vez más utilizada por empresas y equipos de investigación multidisciplinares como parte de los procesos de inteligencia competitiva. Asimismo, se describen y analizan los procedimientos implementados para realizar las tareas de vigilancia y obtener las herramientas propias para recuperar, difundir y analizar los datos recopilados.

Palabras clave: Vigilancia tecnológica; metodología; proyectos de investigación; Vigilancia documental.

ABSTRACT

The methodology followed by the technology watch process in monitoring INREDIS project is described. Technology watch is increasingly accepted and used by companies and multidisciplinary research teams as part of the competitive intelligence processes. Likewise, the procedures implemented in the project in order to carry out the technology watch tasks and the tools it needs to retrieve, spread and analyze the compiled data, are analyzed.

]]> Keywords: Technology watch; Documentary monitoring; Research projects; Methodology.

I. INTRODUCCIÓN

La Vigilancia Tecnológica (en inglés, Technology Watch) es un proceso sistemático de búsqueda, detección, análisis y comunicación de información científico–tecnológica que sirva de ayuda a la toma de decisiones anticipándose a amenazas y oportunidades externas que afecten la estrategia de negocios y de investigación en ciencia y tecnología.

Esta vigilancia —en el ámbito de proyectos científicos y de investigación— debe constituir un servicio continuo que provea a los investigadores e implicados en el proceso científico de información actualizada sobre las diferentes tecnologías emergentes y las líneas de investigación activas, y revisar los cambios que se puedan producir en cuanto a nuevos productos, normativas, nuevas tecnologías, patentes, etcétera.

La Vigilancia Tecnológica es un proceso de carácter informativo /documental selectivo que recopila y organiza información y documentos sobre un área de especialización muy concreta y que está dirigido específicamente a un grupo de usuarios o, en el caso que ocupa a este artículo, a varios conjuntos de usuarios cuyos intereses están relacionados pero son diferentes. Por ello puede afirmarse que se trata de una moción que tiene cierta relación con una de las actividades clásicas de centros de documentación y bibliotecas, la "difusión o diseminación selectiva de información", sistema de difusión "a la carta" que le ofrece a cada usuario las referencias de documentos correspondientes a sus temas de interés seleccionados a partir de todos los documentos o referencias recibidos durante un determinado período.1 Sin embargo si bien pueden establecerse similitudes entre ambos procesos en lo que se refiere a la salida de la información, lo cierto es que la Vigilancia Tecnológica, como puede apreciarse en el flujo de trabajo que figura a continuación, no es sólo un proceso de difusión sino que por encima de todo es un proceso proactivo de investigación, búsqueda y evaluación de fuentes y documentos; es un proceso en el que el documentalista se transforma en investigador, en contacto permanente con los investigadores para mantenerlos al día en todo lo que se publique, opine, patente o comercialice en relación con su campo de investigación.

También puede considerarse antecedente de las actividades de Vigilancia Tecnológica la orientación que tradicionalmente le daban a su trabajo las denominadas Special Libraries. En la fundación, en 1909, en Estados Unidos de la Special Libraries Association se afirma que su trabajo no difiere radicalmente del de sus colegas en el campo general, pero han puesto sus servicios profesionales al servicio de empresas y otros tipos de organismos no bibliotecológicos. Son, en primer lugar, trabajadores profesionales al servicio de una empresa y, en segundo lugar, bibliotecarios.2

El método de Vigilancia Tecnológica que se propone en este artículo se lleva a cabo a través del siguiente flujo de trabajo que se verá desglosado a continuación:

• Identificación de objetivos: el primer paso que debe darse para establecer un sistema de vigilancia tecnológica y documental es determinar el ámbito de actuación. En este punto, a partir de un estudio concienzudo de los objetivos del Proyecto de Investigación y de las diferentes áreas de investigación cubiertas, se determinarán las áreas temáticas, el punto de vista que interesa a los investigadores, la cobertura espacial y temporal, y las áreas idiomáticas o los tipos documentales que se van a vigilar.

]]> • Selección de fuentes de información: en función de los objetivos se deben determinar las fuentes de información que se utilizarán para extraer la información relevante para cada entorno o ámbito de actuación.• Búsqueda y selección manual o automatizada en fuentes de información: se determinarán los procedimientos adecuados para realizar búsquedas en las fuentes seleccionadas y se describirán y harán las recomendaciones oportunas sobre las herramientas de búsqueda, seguimiento y captación de información electrónica.

• Almacenamiento de la información en herramientas documentales (bases de datos, agregadores de noticias, etc.) Es importante conocer las herramientas adecuadas que permitan el almacenamiento de la información, así como su gestión y puesta a disposición de los investigadores y expertos que forman parte del proceso de vigilancia.

• Análisis e interpretación de la información: la vigilancia tecnológica no es sólo un proceso documental; es también un proceso científico interpretativo e incluye el análisis de la información recopilada con el fin de detectar tendencias, novedades y avances.

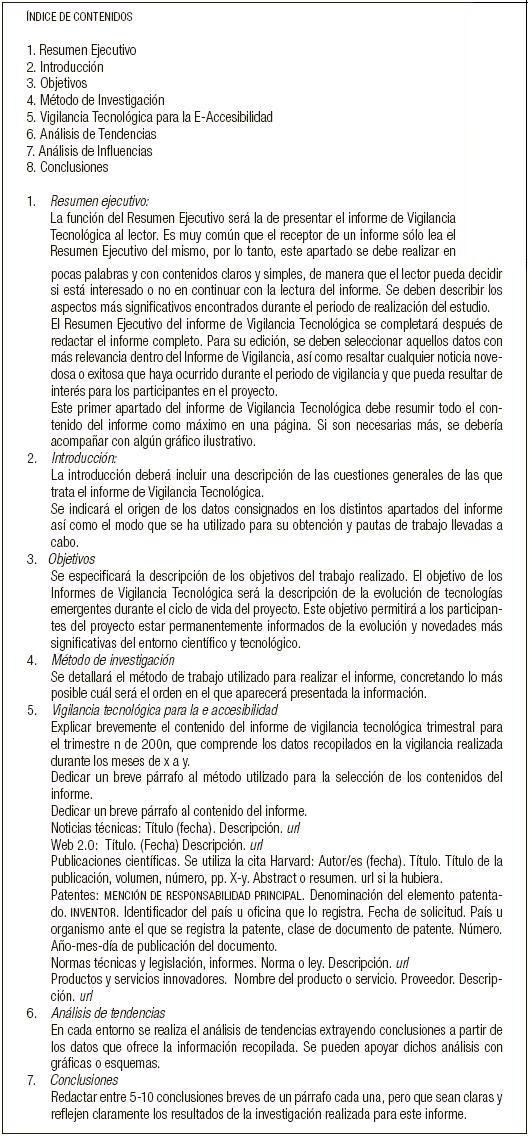

• Producción de informes de vigilancia tecnológica: los informes de Vigilancia Tecnológica son herramientas de trabajo al servicio de la toma de decisiones por parte de los investigadores y, por ello deben adecuarse al ritmo de la investigación. Debe por tanto establecerse la periodicidad, los criterios e índice del contenido y la estructura de presentación de los datos.

2. MODELO METODOLÓGICO PARA LA VIGILANCIA TECNOLÓGICA Y DOCUMENTAL EN EL PROYECTO INREDIS EN EL ÁMBITO DE LA ACCESIBILIDAD, USABILIDAD Y SEGRIDAD EN EL ACCESO A LAS TECNOLOGÍAS DE INFORMACIÓN

El proyecto "INterfaces de RElación entre el entorno y las personas con DIScapacidad" (INREDIS), aprobado en julio de 2007, es un proyecto CENIT (Consorcios Estratégicos Nacionales de Investigación Técnica) que se inscribe en la iniciativa del gobierno español INGENIO 2010 y que es gestionada por el CDTI (Centro de Desarrollo Tecnológico Industrial). El objetivo principal del proyecto es el desarrollo de tecnologías de base que permitan crear canales de comunicación e interacción entre las personas con algún tipo de necesidad especial y su entorno, e investigar las tecnologías que permiten crear canales de interacción multimodales con aspecto natural y que incluyan un importante giro en el enfoque de la investigación en estas tecnologías. El proyecto de investigación INREDIS le aporta al desarrollo de interfaces la integración de nuevas técnicas de Inteligencia Artificial a los sistemas de interfaz, consiguiendo capacidades de interacción natural y características de predicción sobre el comportamiento de usuarios. Adicionalmente, INREDIS pretende sentar las bases para desarrollar y diseñar sistemas para personas con discapacidad mediante la elaboración de normas, directrices, pautas y libros blancos.

Los informes de vigilancia tecnológica y documental del proyecto INREDIS se proponen ofrecerles a los usuarios del sistema –los investigadores del proyecto– la posibilidad de obtener de forma mensual la información más actualizada en los campos de interés determinados por consenso del grupo investigador.

Estos informes contienen noticias de actualidad, noticias aparecidas en Web 2.0 (blogs, listas de distribución...) artículos científicos, patentes, legislación, normativa, informes técnicos, servicios y productos innovadores que son analizados con el fin de ofrecer una visión panorámica sobre la situación de cada uno de los canales que le interesan al usuario o al investigador.

]]> Tras la recopilación de información relevante, ésta ha de ser analizada y evaluada, incluso por medio de gráficos y previsiones estadísticas, con el fin de servir de punto de partida para cualquier acción innovadora que se plantee realizar en los canales de referencia.Los informes de vigilancia tecnológica dentro del proyecto se proponen ofrecer una visión completa de la situación actual de la tecnología en cada ámbito de trabajo para facilitar un análisis de la misma que sirva de apoyo y soporte la toma de decisiones en torno a un tema concreto.

Para ello cada informe debe contener un vaciado sistemático y continuo de las fuentes de información, y estas éstas consensuadas por los investigadores tras haber sido evaluadas y su valor determinado como fuente documental fiable, eficaz y relevante para el tema objeto de la vigilancia. Estas fuentes deben ser seleccionadas teniendo en cuenta que han de cubrir cualquier aspecto que ataña a la actualidad de la tecnología que se quiere vigilar.

La vigilancia tecnológica habrá de proporcionar —extrayéndola de estas fuentes— información actualizada sobre las diferentes tecnologías emergentes, a lo largo del periodo que se vigila, y de las líneas de investigación activas, revisando, a su vez, los cambios que se puedan producir en cuanto a nuevos productos, normativas, tecnologías, patentes, etcétera.

2.1. Tareas

Las tareas que deben llevarse a cabo para desarrollar con eficacia la vigilancia tecnológica se detallan a continuación:

2.1.1. Determinación del ámbito de actuación

En este punto se determinarán con claridad los canales de actualización que se deben producir. Para ello, será necesario hacer un ejercicio de coordinación y consenso entre todos los integrantes del equipo investigador y los profesionales especializados en cada uno de los entornos de trabajo. El ejercicio deberá delimitar con absoluta claridad el ámbito de influencia que interesa para cada uno de los canales de actualización seleccionados, de tal manera que en la recopilación documental no exista duda sobre la validez de las informaciones seleccionadas.

2.1.2. Determinación de los tipos documentales a vigilar

Es importante determinar, además, los tipos documentales que interesa vigilar para que el informe cuente con los datos que constituyan la base de una información relevante y sólida, útil para su objetivo final, que es servir de punto de partida para la innovación. Se recomienda recopilar los siguientes tipos documentales, introduciendo la información que se indica para cada uno de ellos:

]]> 2.1.2.1. Noticias técnicasSe reseñarán el título de la noticia, la fecha (día, mes, año) y una descripción o breve resumen. Además se acompañará de la url correspondiente. Deberá utilizarse una manera de citar estandarizada para guardar la homogeneidad, por ejemplo el tipo Harvard.3

Ejemplo:

Plataforma de servicios inalámbricos adaptada al contexto del usuario (12 mayo 2008). La plataforma DISCURJC (Distribución de Información en Sistemas Contextuales de la Universidad Rey Juan Carlos) está basada en la ubicuidad de servicios que las nuevas tecnologías inalámbricas les permiten a los usuarios de telefonía móvil ó PDA. Son muchos los ámbitos de aplicación entre los que cabe destacar: Marketing, turismo, salud y ayuda a la discapacidad. http://www.madrimasd.org/informacionIDI/noticias/noticia.asp?id=344694

2.1.2.2. Información Web 2.0

Se considera información Web 2.0 toda aquella que aparece en utilidades y servicios de Internet que se sustentan en una base de datos, la cual puede ser modificada por los usuarios del servicio, ya sea en su contenido (añadiendo, cambiando o borrando información, o en contenido y forma simultáneamente existente)5 (Ribes, 2007). Es información Web 2.0 la aparecida en listas de distribución, blogs, portales de diverso tipo, etc. Debe reseñarse de esta información el título de la noticia, el mensaje de lista de correo o post correspondiente; la fecha (día, mes, año); la descripción o breve resumen y la url en la que se encuentra.

Ejemplo de información Web 2.0 en un canal de compras de productos y servicios:

]]> 2.1.2.3. Artículos científicosUsability & security: Unlikely bedfellows? (1 junio 2008) Webcredible: User experience research and design. With an ever increasing online population – 41 million users in the UK alone (source: Internet World Stats1) – computer security and user authentication have never been more vital. Unusable security is expensive as well as ineffective. According to Password research2, two–thirds of users had to reset their passwords/ PINs three or more times in the last 2 years. With each password reset estimated at £35 in help desk costs (source: Mandylion research labs3) it's easy to see how expensive an affair this can be. http://www.webcredible.co.uk/user–friendly–resources/web–usability/security.shtml

Los artículos científicos se reseñarán con cita Harvard con un resumen: Autor/es (fecha). Título. Título de la publicación, volumen, número, pp. x–y. Abstract o resumen. url si la hubiera.

Ejemplo:

Abou–Zahra, S. (2008). Web Accessibility Evaluation. Web Accessibility: 79–106. Web accessibility evaluation is a broad field that combines different disciplines and skills. It encompasses technical aspects such as the assessment of conformance to standards and guidelines, as well as nontechnical aspects such as the involvement of end–users during the evaluation process. Since Web accessibility is a qualitative and experiential measure rather than a quantitative and concrete property, the evaluation approaches need to include different techniques and maintain flexibility and adaptability toward different situations. At the same time, evaluation approaches need to be robust and reliable so that they can be effective. This chapter explores some of the techniques and strategies to evaluate the accessibility of Web content for people with disabilities. It highlights some of the common approaches to carry out and manage evaluation processes rather than list out individual steps for evaluating Web content. This chapter also provides an outlook to some of the future directions in which the field seems to be heading, and outlines some opportunities for research and development.

2.1.2.4. Patentes

Para la recopilación de patentes se adaptará el sistema de citación Harvard a las necesidades de este tipo documental:

MENCIÓN DE RESPONSABILIDAD PRINCIPAL. Denominación del elemento patentado. INVENTOR. Identificador del país u oficina que lo registra. Fecha de solicitud. País u organismo ante el que se registra la patente, clase de documento de patente. Número. Año–mes–día de publicación del documento. En el caso de que el título de la patente sea suficientemente explicativo, no será necesario añadir un resumen. Si no ocurriera así, es conveniente que lleve resumen.

Ejemplo:

]]> UNIVERSIDAD POLITÉCNICA DE MADRID. Método de posicionamiento espacial de objetos cilíndricos mediante el posicionamiento de imágenes. Inventores: A. M. CANO GONZÁLEZ, F. GAYÁ MORENO, P. LAMATA DE LA ORDEN, E. J. GÓMEZ AGUILERA, F. del POZO GUERRERO, H. HERNÁNDEZ PÉREZ. ES. Fecha de solicitud: 2006–10–18. España, patente de investigación. ES 2282048. 2007–10–01.

2.1.2.5. Proyectos de investigación

Se reseñará para cada uno de ellos: el nombre del proyecto, la entidad financiadora y – en su caso – las entidades, organismos e instituciones participantes; las fechas de desarrollo del mismo, una breve descripción de los objetivos del proyecto y la url donde se puede encontrar información sobre él.

OPUCE, Open Platform for User–centric Service Creation and Execution, proyecto financiado por la Comisión Europea a través del VI Programa Marco de I+D. The purpose of this project is to bridge advances in networking, communication and information technology services towards a unique service environment where personalized services will be dynamically created and provisioned by the end–user itself regardless of ambiance and location. The project will produce an open service infrastructure to enable users for easy service creation and deployment in heterogeneous environments and ambiances, allowing services to be accessed in a seamless way by a multitude of devices connected via different networks. It will have tangible benefits to end–users as it will enrich services variety and relevance to their needs, and to service providers as it will ease the service creation and extend the scope of services that can be offered. It will leverage the business of SMEs by facilitating quick creation and deployment of a new range of services as "smart users" by ad–hoc cooperation with other business players. From this the number of service providers and users will increase and consequently the amount of equipment sold by manufacturers, which will provide the enabling platform elements.

2.1.2.6. Normativa, legislación, especificaciones técnicas, estándares

Deberá reseñarse el nombre o título de la norma, ley, especificación, etc. a la que se refiera. Cuando se trate de informes técnicos es importante que el título vaya precedido del nombre del organismo responsable del informe; además debe incluirse una descripción o breve resumen del contenido y la url en la que se encuentra.

Ejemplo:

]]> 2.1.2.7. Productos y servicios innovadoresTelecommunications and Electronic and Information Technology Advisory Committee: Report to the Access Board: Refreshed Accessibility Standards and Guidelines in Telecommunications and Electronic and Information Technology. (Abril 2008) This report contains a set of recommended standards and guidelines that the Access Board may use to update regulations that implement two laws regarding accessible information and communication technology (ICT): Section 508 of the Rehabilitation Act and Section 255 of the Communications Act of 1996. These two laws help to form the legal backbone of accessibility in the American information and communications technology (ICT) environment. In broad terms, Section 508 requires federal agencies to use accessibility as a selection criterion when procuring ICT, while the Access Board's Section 255 requires certain telecommunications–related equipment and services to be designed, developed and fabricated to be accessible to and usable by people with disabilities, if readily achievable. http://www.access–board.gov/sec508/refresh/report/

Deben reseñarse los siguientes datos: nombre del producto o servicio, proveedor, ámbito geográfico, descripción y url en la que se encuentra.

Ejemplo:

Red Technology: eCommerce Accessibility Guidelines. Site Quality and Accessibility. Your websites functionality and accessibility will influence what customers think of your organisation and can directly impact sales and profitability. It is important to consider the types of technology and devices people may use to browse your site to ensure that they can access your online store and complete a purchase smoothly and efficiently. http://www.redtechnology.com/eCommerce_Solutions/Features/W3C_and_DDA_Guidelines.html

2.1.2.8. Congresos

Deben reseñarse los siguientes datos: Nombre del congreso; fecha (año); breve descripción y url.

Ejemplo:

]]> 2.2. Determinación de fuentes de información por canales: fuentes de información general y fuentes de información específicas por canal.European Conference EDeAN 2008. Training in Design for All: Innovative Experiences (09–junio–2008). In 2008, the National Centre on Personal Autonomy and Technical Aids (CEAPAT) will be in charge of the Secretary of EDeAN, the European Design for All e–Accessibility Network. EDeAN is a network of over 160 organisations in European Union member states, born with the objective to share and create knowledge and experiences on Design for all and Accessibility to the Information Society. http://www.ceapat.org/ http://www.edean.org/

La determinación de fuentes de información es un punto clave en el ejercicio de la Vigilancia Tecnológica, ya que de la validez y autoridad de las fuentes dependen los buenos resultados de la investigación. Para determinar correctamente las fuentes de información, los integrantes de las labores de Vigilancia deben llevar a cabo una serie de tareas a fin de que se conozca con exactitud sobre qué fuentes generales y específicas se va a realizar la tarea de vaciado de información. Debe producirse, antes de comenzar la vigilancia, un listado de organizaciones (fuentes institucionales), fuentes generales (válidas para cualquier entorno o canal) y fuentes específicas (especialmente interesantes para cada uno de los distintos entornos o canales). Estas fuentes deben ser examinadas por los expertos y consensuadas por todo el grupo de vigilancia.

Se parte, entonces, de un listado detallado de fuentes de información consideradas relevantes en cada uno de los entornos tecnológicos o canales detectados. Se tratará de organismos y fuentes especializadas en los ámbitos tecnológicos que ocupan la investigación y que cuentan con una trascendencia importante dentro de las áreas de trabajo.

2.2.1. Fuentes institucionales

Se consideran fuentes de información institucionales los organismos dedicados a tareas que interesen a la vigilancia de los distintos canales. El listado de fuentes institucionales debe hacerse con la siguiente metodología:

El listado resultante de las fuentes institucionales relevantes de cada entorno está clasificado por niveles geográficos:

]]> En cada ámbito geográfico, a su vez, se establece la siguiente taxonomía–tipología de organizaciones:• Organizaciones nacionales: incluye a los centros ubicados en el territorio nacional.

• Organizaciones de la Unión Europea: incluye a los centros ubicados en los 25 Estados miembros de la Unión Europea y las organizaciones de carácter europeo.

• Organizaciones internacionales: las organizaciones de otros países diferentes a los anteriores y las organizaciones de carácter supranacional.

• Organizaciones públicas.

• Empresas privadas.

• Consorcios–asociaciones industriales.

• Otras organizaciones.

Para cada organización se deben recabar los siguientes datos que justifican la relevancia de la organización:

• Nombre de la organización.

• url de la organización: dirección específica de la organización o departamento relevante.

]]> • Descripción de la organización: resumen de un párrafo sobre la importancia de la organización en el entorno tecnológico específico.• Iniciativas específicas relacionadas con el entorno tecnológico objeto de estudio: exposición de las líneas de investigación, iniciativas, etcétera.

• Proyectos de investigación finalizados y activos: identificación de los proyectos de investigación en los que la organización ha participado, organizados cronológicamente en orden decreciente. Se especifica el año, el título del proyecto y la url.

• Patentes publicadas: identificación de las patentes registradas por la organización al menos en los últimos 5 años, organizados cronológicamente en orden decreciente. Se especifica el año, el número de la patente, y su título.

• Productos en el mercado: listado de productos, en el que se especifica el nombre del producto y su descripción.

2.2.2. Fuentes generales y especializadas

En el contexto de la vigilancia se pueden identificar varios tipos de fuentes de información, además de las institucionales anteriormente descritas:

• Fuentes de referencia o consulta: se trata de fuentes de información que recopilan aspectos generales válidos para cualquiera de los ámbitos de trabajo y para cualquiera de las diversidades que puedan presentarse; son útiles para extraer información sobre cualquier aspecto del tema de interés (obtención de palabras clave, obtención de otras fuentes de información, obtención de ideas sobre nuevas tecnologías o sobre los aspectos sociales a los que mayor atención se está prestando sobre el tema correspondiente). Fundamentalmente en este apartado deben seleccionarse: portales generales sobre cuestiones referentes a los entornos de trabajo, informes amplios y generales de diversas empresas y organismos que trabajan en tecnologías de la información y la comunicación (informes anuales, etc.), glosarios, clasificaciones u otras fuentes que faciliten la elaboración de estrategias de búsqueda de información por medio de vocabularios.

• Fuentes de información abiertas: fuentes de información específicas sobre el entorno en las que se puede acceder a todo el contenido de forma libre. Se considerarán fuentes de información abiertas válidas aquellas que cumplan las siguientes características:

]]>– La fuente se actualiza de forma periódica y permanente.

– La fuente se compone de una serie de ítems de información (una serie de noticias, artículos, documentos a texto completo, etcétera).

– La fuente tiene una estructura en la que para cada ítem se pueden identificar o construir de forma automática los siguientes campos: url, título y descripción de la fuente o resumen.

• Fuentes de información restringidas: se trata de un conjunto de fuentes de gran interés por su relación con el entorno pero que tienen controlado el acceso mediante un formulario de búsqueda. Estas fuentes de información se estructuran en bases de datos y contienen formularios de consulta a través de diversos campos. Se deben seleccionar preferentemente bases de datos a texto completo. Se trata de fuentes de información tipo Google Scholar (http://www.scholar.google.com), Scirus (http://www.scirus.com), CNET (http://www.cnet.com) o Scientifics commons (http://en.scientificcommons.org/), que son repositorios que contienen gran cantidad de información tecnológica de calidad.

• Fuentes de información con control de acceso: se trata de fuentes que requieren rellenar un formulario para ser consultadas y exigen nombre de usuario y contraseña para acceder al contenido.

2.3. Determinación de las palabras clave de cada canal

Para determinar las palabras clave y estrategias de búsqueda en la vigilancia tecnológica es necesario que los encargados de cada uno de los canales establezcan la terminología adecuada a las búsquedas que han realizarse para obtener documentos relevantes a su canal. Estas palabras clave iniciales serán probadas y valoradas por el equipo encargado de la vigilancia y el vaciado de información a fin de depurar y delimitar su relevancia en la fuente concreta de que se trate.

Se recomienda que los investigadores propongan las palabras clave y estrategias de búsqueda en inglés, ya que en español los resultados suelen ser muy pobres. En todo caso, la búsqueda de información y la interrogación de las fuentes se debe hacer en los dos idiomas, lo que evitará pérdida de información.

Asimismo los responsables de la Vigilancia Tecnológica deberán proponer traducciones de las palabras clave más útiles a otros idiomas si fuera necesario (por ejemplo, francés, italiano y alemán). Las fuentes para determinar la entrada de nuevas palabras clave son las siguientes:

]]>• Tesauros y listas de términos: se incluyen tesauros especializados, encabezamientos de materia y listas de términos. Los tesauros pueden ser utilizados como fuente para sinónimos, cuasi–sinónimos y términos relacionados de forma jerárquica, así como para conocer cuáles son los términos admitidos y no admitidos en una lista de descriptores.

• Sistemas de clasificación: se incluyen en este punto sistemas especializados y otros de carácter general como la CDU o la LCC.

• Enciclopedias, léxicos, diccionarios y glosarios: Son obras de referencia generales o especializadas. Pueden ser monolingües, bilingües o multilingües y suelen estar ordenadas de forma alfabética o bien sistemática, aunque esta forma de organización es menos frecuente.

• Bases de datos terminológicas: las bases de datos terminológicas proporcionan información sobre definiciones, sinónimos, familias semánticas y términos relacionados.

• Tratados terminológicos especializados (glosarios).

• Índices de publicaciones periódicas y boletines de resúmenes de publicaciones periódicas.

• Índices de otras publicaciones especializadas en el campo de interés.

Se proponen, como base general, las que figuran a continuación:

]]> • Universal Decimal Classification.• UDC Classification of WAIS databases. – Dewey Decimal Classification OCLC. Dewey Decimal Classification – WWlib Browse Interface.

• Library of Congress Classification (LCC).

• Roget's Thesaurus.

• Wordsmyth English Dictionary–Thesaurus.

• Lexical FreeNet.

• Merriam Webster Thesaurus.

• Merriam Webster Dictionary.

• WordNet 1.5 on the Web.

• EuroWordNet.

]]> • OECD Macrothesaurus Tesauro de Desarrollo Económico y Social.• ERIC Thesaurus Tesauro de la Educational Resources Information Center (ERIC).

• Health Promotion Theasurus Multilingüe (Francés, inglés, alemán y holandés) editado por la International Union for Health Promotion and Education.

• Medical Subject Headings (MeSH) Realizado por la U.S. National Library of Medicine.

• HASSET: Humanities and Social Science Electronic Thesaurus Tesauro desarrollado por el UKDA basado en el tesauro de la UNESCO.

• International Children's Rights Thesaurus Desarrollado en inglés, francés y español..

• Disability Information EnableNet Thesaurus. Clasificación temática organizada en 15 categorías.

• Dictionary of Developmental Disabilities Terminology. Diccionario terminológico sobre discapacidad.

• Guidelines for Reporting and Writing about People with Disabilities. Directrices para la presentación de informes y documentos sobre personas discapacitadas del Research and training center on the independent living. Incluye un glosario de términos.

• Dictionary of Disability Terminology Diccionario terminológico sobre discapacidad.

]]> • The CIRRIE Thesaurus del Center for International Rehabilitation Research Information and Exchange.

Dado que los ámbitos de innovación tecnológica tienen un índice de crecimiento muy rápido, no resulta suficiente contar con lenguajes controlados para la extracción de términos, ya que la creación de estos lenguajes es lenta y el vocabulario especializado tarda en asentarse. Por ello se proponen dos vías de extracción de términos:

• Selección manual. En la selección de términos manual se recopilan términos significativos de la materia en cuestión a partir de las propuestas de los expertos en la materia y de la lectura de los documentos relevantes más actuales.

• Selección automática de términos. En la selección automática de términos es el sistema informático el que decide cuáles son los términos más adecuados para la indización a través del resumen y el texto completo del documento. Se seleccionan en una lista los términos utilizados con más frecuencia y la concurrencia de términos, lo que facilita la decisión sobre agrupación o las relaciones entre términos.

2.3.1. Ejemplo de selección de términos para un canal de vigilancia sobre accesibilidad a las TIC en el entorno educativo:

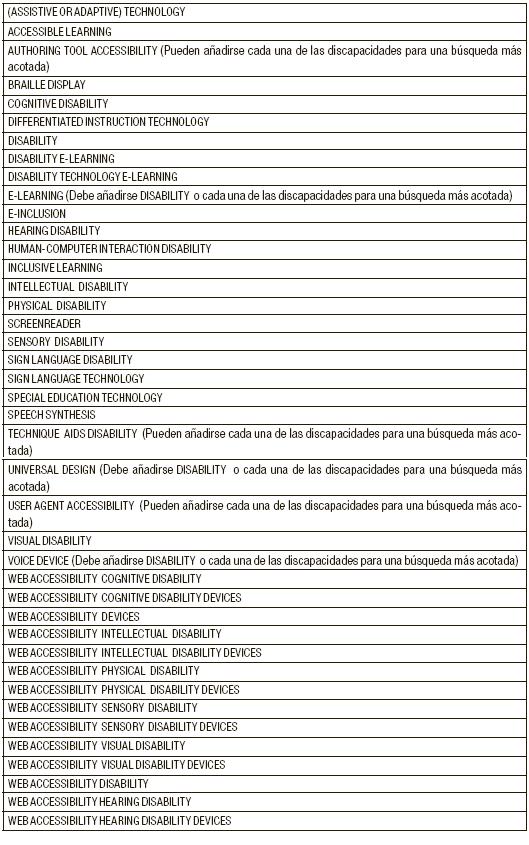

En primer lugar, se les pidió a los investigadores que realizaran un listado de palabras clave que consideraran interesantes y determinantes para recopilar información sobre el entorno; se les pidió además que estas palabras clave se ofrecieran en castellano y en inglés con el fin de no reducir los resultados obtenidos a causa del idioma. La lista que los investigadores ofrecieron fue la siguiente:

El equipo encargado de la vigilancia tecnológica utilizó y probó estas palabras en las fuentes de información seleccionadas, y comprobó las diversas combinaciones y las palabras sinónimas o cuasisinónimas que daban lugar a mayor número de resultados relevantes. La lista de palabras aceptadas fue la siguiente:

La realización de las búsquedas debe ser sistemática y constante en el tiempo, es por esta razón por la que se recomienda la utilización de herramientas de rastreo y almacenamiento durante el periodo de vigilancia de la información alojada en las fuentes seleccionadas. Estas herramientas facilitan que la observación de los datos sea continua y normalizada, además de impedir que se pierda información de interés. En este punto es importante distinguir entre los programas coadyuvantes a todo el proceso de vigilancia, en general programas de tipo comercial, y, por otra parte, aquellas herramientas que son útiles a lo largo de cada fase del proceso.

2.4.1 Herramientas de ayuda para la vigilancia tecnológica

Se trata de programas específicos exclusivos para la realización de todo el proceso de vigilancia tecnológica6 (Ganzarraín y Lakarra, 2007). En su mayoría son herramientas comerciales de elevado costo; sin embargo, existen algunas más baratas e igualmente eficaces que pueden utilizarse. Sirven para rastrear áreas determinadas de la Web después de haberles dado instrucciones estrictas sobre las necesidades de información del equipo de vigilancia.

En el caso de INREDIS se ha implantado un sistema automático de ayuda a la vigilancia consistente en un portal web donde los investigadores del proyecto pueden consultar los documentos recientes que vayan apareciendo sobre las distintas áreas temáticas de interés para el proyecto, cada una definida como un canal de información. Además este portal tiene la posibilidad de ofrecer alertas a los investigadores que se suscriban a los canales de su interés.

Algunos ejemplos:

2.4.1. Herramientas de ayuda para las etapas del proceso de vigilancia

Agregadores:

]]> • Bloglines: Es un agregador de noticias basado en web, es necesario darse de alta de forma gratuita, y simplemente se agregan los canales que interesen a la vigilancia con el fin de recibir las alertas correspondientes. Da las opciones para marcar esas alertas en clipping o añadirlas a un blog. Además puede utilizarse de forma individual (cerrada) o colectiva (abierta).

• Google Reader: Se trata del agregador de Google. Funciona de manera similar a bloglines, pero la interfaz es más sencilla. Es necesario tener cuenta en Google. Permite crear grupos, configurar los feeds de la forma más cómoda para el usuario, etcétera.

• Del.icio.us es un servicio de gestión de marcadores sociales en web anteriormente conocido como "del.ico.us". Aunque no es exactamente un agregador, trabaja de forma que permite agregar los marcadores que clásicamente se guardaban en los navegadores y categorizarlos con un sistema de etiquetado denominado folcsonomías (tags); es decir, funciona como un bookmarking social. Pero no sólo puede almacenar sitios webs, sino que también permite compartirlos con otros usuarios de delicious y determinar cuántos tienen un determinado enlace guardado en sus marcadores.

Herramientas de recopilación de la información:

Uno de los problemas en el proceso de la vigilancia tecnológica es la recopilación de la información y la recolección de datos, en especial si este proceso se realiza de forma manual.

]]> En la Web existen herramientas que facilitan no sólo la recopilación de información referente a la vigilancia realizada, sino también la generación de informes uniformes con las fuentes seleccionadas en el proceso.Algunos ejemplos:

• Zotero7: se trata de un complemento del navegador Firefox y se utiliza como una colección de marcadores pero ofrece la posibilidad de organizar y reutilizar la información guardada de diversas formas (bibliografías, informes, etc..) según las necesidades del usuario. En realidad es una base de datos que se construye en el propio ordenador del usuario que recopila información y la devuelve organizada y formateada según las indicaciones del usuario. Tiene la desventaja de funcionar sólo bajo el navegador Firefox; pero resulta muy útil a la hora de organizar la información recogida y de realizar informes y bibliografías para los informes de vigilancia.

• Connotea8: Connotea es un recopilador de información libre y en red que permite agregar información bibliográfica, palabras clave y etiquetas, y compartirlas en red. Además cuenta con la facilidad de agregar la información seleccionada desde la barra del navegador.

]]> En las siguientes imágenes se pueden observar las distintas posibilidades de la herramienta:

Herramientas de gestión de referencias bibliográficas.

• Endnote: Es un programa gestor de referencias bibliográficas ofrecido por Thompson Scientifics. Este programa permite almacenar hasta 10.000 referencias en una biblioteca personal. Al ser vía web permite el acceso desde cualquier parte y no sólo desde un ordenador conectado a la red de la USE. Además ofrece cientos de formatos diferentes para las referencias bibliográficas e importar desde una enorme cantidad de fuentes y bases de datos. La funcionalidad de "Cite–While–You–Write" permite importar y formatear rápidamente la referencia en un documento de texto.

• Procite: Es un gestor de bases de datos documentales producido por ISI REsearchSoft! Dispone de una amplia variedad de formatos de entrada y salida, lo que lo hace muy utilizado por los investigadores. Se trata de un gestor sumamente útil para las referencias bibliográficas ya que pueden ser importadas desde el procesador de textos, tanto para insertar citas en el propio texto como para elaborar bibliografías. Por otra parte facilita la utilización y definición de formatos de entrada diferentes: desde monografías hasta artículos de revista, fotografías, películas, informes, patentes, legislación, etcétera.

Ejemplo de listado de referencias en Procite Ejemplo de plantilla para un informe de vigilancia mensual

]]>

El modelo visto hasta aquí ha sido ya puesto en marcha en el mencionado Proyecto Inredis y a lo largo del tiempo que lleva desarrollándose el Proyecto se han ido elaborando sucesivos Informes Trimestrales, así como un recopilatorio Informe Anual correspondiente al año 2008. El método propuesto no ha variado significativamente a lo largo de este tiempo, aunque sí se van produciendo variaciones en los ámbitos vigilados, en función de los intereses de investigación de los Socios del proyecto, que determinan a su vez cambios en las fuentes vigiladas y en las estrategias de búsqueda.

* Publicación resultado del contrato de Investigación firmado con Technoslte en el marco del proyecto INREDIS. La investigación descrita en este artículo es un resultado del proyecto INREDIS: Interfaces de relación entre el entorno y las personas con discapacidad (CEN–2007–2011) [http://www.inredis.es] del programa CENIT (Consorcios Estratégicos Nacionales de Investigación Técnica), subvencionado por el CDTI (Centro de Desarrollo Tecnológico Industrial) en el marco de INGENIO 2010.

BIBLIOGRAFÍA

Documentos Cotec sobre oportunidades tecnológicas, Vigilancia tecnológica, 14. [5–11–08] http://www.cotec.es/docs/ficheros/200505160025_6_0.pdf. [ Links ]

Escorsa, Pere, "De la vigilancia tecnológica a la inteligencia competitiva", Conferencia inaugural de los estudios de información y documentación de la UOC del segundo semestre del curso 2001–2002, [5–11–2008] http://www.uoc.edu/web/esp/art/uoc/escorsa0202/escorsa0202.html. [ Links ]

Ganzarain, Jaione Ganzarain e Iñaki Lakarra, Esquema conceptual Vigilancia/Inteligencia y su aplicación en estrategia e innovación empresarial, Conferencia Visio 2007, [01–11–2008], http://www.mondragon.edu/telematika/documentos/Publicaciones/2007.10.VISIO.Esquema%20conceptual%20vigilancia–inteligencia%2y%20su%20amplicaci%C3%B3n%20en%20estrategia%20e%20innovaci%C3%B3n%20empresarial/esquema–conceptual–visiol.pdf. [ Links ]

Giménez, Elea; Román, Adelaida, "Vigilancia tecnológica e inteligencia competitiva: conceptos, profesionales, servicios y fuentes de información", en El profesional de la información, 2001, mayo, v. 10, núm. 5, pp. 11–20. [ Links ]

Muñoz Durán, Javier; Marín Martínez, María y Vallejo Triano, José, "La vigilancia tecnológica en la gestión de proyectos de I+D+i: recursos y herramientas", en El profesional de la información, v. 15, núm. 6, noviembre–diciembre 2006. pp. 411–419, [6–11–2008]. http://www.elprofesionaldelainformacion.com/contenidos/2006/noviembre/02.pdf. [ Links ]

Norma 166000:2006, Gestión de la I+D+i: terminología y definiciones de las actividades de I+D+i. Madrid: Aenor, 2006. [ Links ]

Norma 166001:2006, Gestión de la I+D+i: requisitos de un proyecto de I+D+i. Madrid: Aenor, 2006. [ Links ]

Norma 166002:2006, Gestión de la I+D+i: requisitos del sistema de gestión de I+D+i. Madrid: Aenor, 2006. [ Links ]

Norma UNE 166006 EX, Gestión de la I+D+i: sistema de vigilancia tecnológica, Madrid: Aenor, 2006. [ Links ]

Palop, Fernando; Vicente, José M., Vigilancia tecnológica e inteligencia competitiva: su potencial para la empresa española, Fundación Cotec, 1999, [5–11–2008], http://www.cotec.es/index.jsp?seccion=8 & id=200505130002. [ Links ]

Ribes, Xavier, La web 2.0. el valor de los metadatos y de la inteligencia colectiva,[5–11–2008] http://www.campusred.net/TELOS/articuloperspectiva.asp?idarticulo=2 & rev=73. [ Links ]

]]> NOTAS

1 Félix del Valle Gastaminza, "Difusión de la información. Metodología y descripción de los instrumentos informativos". en Manual de Información y Documentación. Madrid: Pirámide, 1996.

2 Alberta L. Brown, "Special Librarianship in the U.S., its history and future potential", en Revue de Documentation, v. 26, núm. 4, 1959, p. 94.

3 http://www.cimm.ucr.ac.cr/cuadernos/documentos/Normas_APA.pdf

4 Todos los enlaces que se citan en el presente documento han sido consultados por última vez en mayo de 2009.

5 Xavier Ribes, La web 2.0. el valor de los metadatos y de la inteligencia colectiva, en http://www.campusred.net/TELOS/articuloperspectiva.asp?idarticulo=2&rev=73.

6 Jaione Ganzarain Ganzarain e Iñaki Lakarra, Esquema conceptual Vigilancia/Inteligencia y su aplicación en estrategia e innovación empresarial, conferencia Visio 2007, en http://www.mondragon.edu/telematika/documentos/Publicaciones/2007.10.VISIO.Esquema%20conceptual%20vigilancia–inteligencia%20y%20su%20amplicaci%C3%B3n%20en%20estrategia%20e%20innovaci%C3%B3n%20empresarial/esquema–conceptual–visiol.pdf

]]>